Tabla de Contenido

- 1 Visión General

- 2 ¿Cómo funciona la Autenticación 2FA?

- 3 Tipos de autenticación de dos factores

- 4 Aplicaciones de autenticación

- 5 ¿Cómo desactivar la autenticación 2FA?

- 6 Cuidado con los engaños de los ciberdelincuentes

- 7 ¡Solicita una Sesión de Consultoría Instantánea!

- 8 Quiero una Consultoría Instantánea

Visión General

En el mundo actual, es típico leer historias de usuarios cuyas cuentas han sido pirateadas. La seguridad en línea se ha convertido en una prioridad. Una capa de protección no es suficiente cuando se trata de ciberseguridad. Aunque una contraseña compleja protege bien sus datos, aún puede ser descifrada.

Cuando utilice aplicaciones de redes sociales o aplicaciones de software populares, es posible que desee habilitar funciones de seguridad adicionales, como la autenticación de dos factores, que a menudo también se denomina autenticación de múltiples factores o MFA.

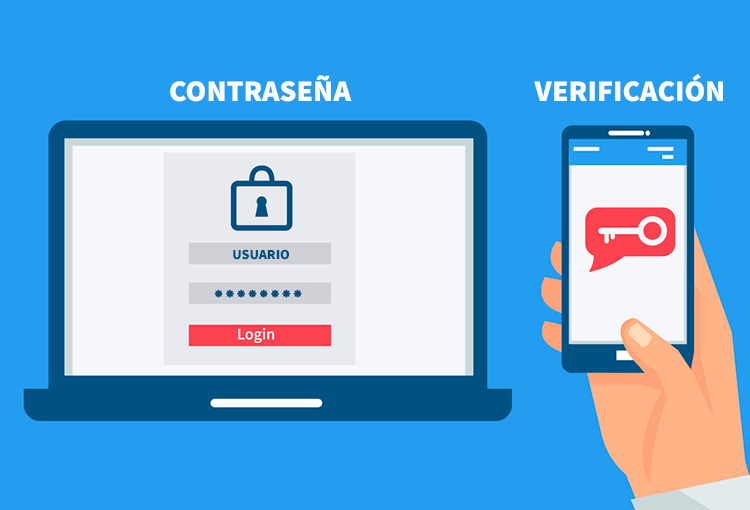

La autenticación de dos factores (2FA) agrega una segunda capa de seguridad, brindándole aún más protección contra las amenazas en línea.

El método de autenticación de dos factores (2FA) se ha desarrollado para agregar una capa adicional de seguridad a sus cuentas en línea. En lugar de usar solo un nombre de usuario y una contraseña, ahora se les pide a los usuarios que ingresen su nombre de usuario y un código secreto enviado por mensaje de texto, por correo electrónico o a través de una aplicación móvil especializada. Si alguna vez recibió un mensaje de texto que le pedía que verificara su cuenta, ¡entonces sabe lo molestos que pueden ser! Sin embargo, 2FA agrega un nivel adicional de protección a su información de inicio de sesión al obligarlo a usar su nombre de usuario y el código juntos.

El primer paso para agregar 2FA es ir al sitio web de su proveedor en línea. La mayoría de los sitios ofrecen instrucciones sobre cómo habilitar 2FA. Una vez que haya habilitado 2FA, querrá asegurarse de que solo usa contraseñas seguras para sus cuentas en línea. Si bien cambiar sus contraseñas no es difícil, elegir buenas sí lo es. Nunca debe reutilizar contraseñas en diferentes sitios web; en su lugar, debe crear contraseñas únicas para cada sitio en el que se registre. Recomendamos usar un administrador de contraseñas para ayudar a crear contraseñas seguras.

Los sitios web a menudo envían mensajes de texto que contienen códigos para confirmar su identidad. Estos códigos actúan como un segundo factor de verificación y se generan en función de su número de teléfono para ser verificados con una aplicación móvil. Para recibir estos códigos, debe configurar una aplicación en su dispositivo móvil que reciba mensajes de texto automáticamente. Al configurar su aplicación, asegúrese de elegir un servicio de mensajería seguro. De esta manera, si alguien pudiera robar su teléfono, aún no podría acceder a su cuenta sin ingresar su nombre de usuario y el código correcto.

La ventaja de configurar la autenticación por 2 factores es el hecho de que, si alguien logra obtener sus datos de acceso a la plataforma en línea de su proveedor, incluyendo su email, usuario y/o contraseña, aunque los ingrese correctamente en la plataforma, se le exigirá el código de seguridad que le será enviado a su teléfono o su correo electrónico personal por lo que, al no tener el acceso a los mismos, no podrá violar la seguridad de acceso al proveedor.

¿Cómo funciona la Autenticación 2FA?

Los diferentes métodos 2FA emplean otros procesos, pero todos comparten un flujo de trabajo estándar.

Una transacción 2FA generalmente es así:

- El usuario ingresa sus credenciales de inicio de sesión para acceder al sitio web o servicio.

- Un servidor de autenticación verifica la contraseña y, si es correcta, el usuario califica para el segundo factor.

- El servidor de autenticación proporciona al dispositivo de segundo factor del usuario un código único.

- Al confirmar la autenticación adicional, el usuario valida su identidad.

Si bien los procesos subyacentes de la autenticación multifactor son básicamente los mismos entre los proveedores, hay muchas formas de implementarlo y no todos los enfoques son iguales. Veamos los diferentes tipos de 2FA.

Tipos de autenticación de dos factores

Echemos un vistazo a los medios utilizados hoy en día por los sitios web y aplicaciones populares:

- 2FA basado en correo electrónico

- 2FA basado en SMS

- 2FA basado en voz

- Token de software/2FA basado en TOTP

- 2FA basado en biométrica

- Como una notificación de inserción

- 2FA basado en token de hardware

Diferentes empresas y servicios están utilizando los tipos de autenticación anteriores para proporcionar una capa adicional de seguridad a sus clientes y usuarios.

Aplicaciones de autenticación

Las aplicaciones de autenticación pueden ser la mejor opción de seguridad para asegurar nuestro proceso de inicio de sesión. Sin embargo, tenga en cuenta que no todas las aplicaciones de autenticación pueden brindar el servicio más seguro. Solo unas pocas aplicaciones han sido reconocidas oficialmente por este servicio y hemos compilado una lista de ellas para usted. Si desea obtener más información sobre estas aplicaciones y usarlas, busque los detalles de cada una.

Autenticador de Google

El programa de autenticación de dos factores más popular es Google Authenticator. Esta es una aplicación para instalar en su teléfono móvil y le brinda un código de autenticación en tiempo real que cambia cada 30 segundos. Google lo sugiere para todas sus cuentas de Google. Sin embargo, se puede utilizar para una variedad de otros sitios web. La compatibilidad con WearOS, un tema oscuro y la compatibilidad sin conexión se encuentran entre las características adicionales.

Google Authenticator incluye varias características como:

- Algoritmos TOTP y HOTP

- No es necesaria una conexión a Internet para usarlo

Es completamente gratuito, limpio, funcional y tiene una gran base de usuarios. En última instancia, podrá agregar numerosas cuentas a esta aplicación. Descarga desde aquí para Android e iOS.

También está disponible como una extensión de Chrome.

Autenticador de Microsoft

Microsoft Authenticator, una herramienta de autenticación confiable creada por Microsoft Corporation, puede proporcionar excelente seguridad 2FA. Es una opción muy adecuada, ya que brinda seguridad y comodidad. Microsoft Authenticator garantiza una seguridad estricta al verificar la validez de su dispositivo y red, además de entregar TOTP.

La interfaz de usuario está bien diseñada lo que hace que sea más fácil de usar. Puedes descargar esta aplicación para Android e iOS desde aquí.

Authy

Uno de los programas de autenticación de dos factores más confiables es Authy. Funciona de la misma manera que lo hacen las versiones de Google y Microsoft. Obtiene códigos de él, que utiliza para verificar su inicio de sesión. Funciona muy bien. El software incluye soporte sin conexión, sincronización de dispositivos y compatibilidad con los sitios web y tipos de cuentas más destacados.

Si no desea utilizar las aplicaciones de Google o Microsoft, esta es una alternativa decente. Authy es efectivo en lo que hace y tiene algunas características interesantes y extremadamente útiles.

- Protección de contraseña

- Respaldo en la nube

- Sincronización multidispositivo

También es gratis, sin compras ni anuncios en la aplicación. Descárguelo para Android, escritorio e iOS.

Autenticador 2FA

2FA Authenticator (2FAS) es una excelente opción si desea un software de autenticación elegante. Para la autenticación TOTP de seis dígitos, esta es una gran aplicación. Esta aplicación ofrece funciones como la autenticación basada en códigos QR y otras que hacen que el inicio de sesión sea más fácil y seguro. Le permite evitar por completo el problema de una entrada incorrecta involuntaria y ahorra tiempo. Además, esta sólida herramienta de autenticación es compatible con más de 500 sitios web sociales y de otro tipo.

Su simplicidad limita la modificación hasta cierto punto, pero aun así funciona muy bien. Disponible para descargar para Android e iOS.

¿Cómo desactivar la autenticación 2FA?

Por favor NUNCA elimine ninguna cuenta de la aplicación 2FA primero directamente. Es posible que se quede fuera del sitio web o servicio en forma definitiva si comete ese error.

Para desactivar la verificación en dos pasos, primero vaya a la configuración de seguridad o privacidad del servicio en línea correspondiente, y luego desactive la autenticación 2FA desde allí primero. Después de eso, puede eliminar esa cuenta de la aplicación de autenticación de dos factores que utiliza en su dispositivo.

Cuidado con los engaños de los ciberdelincuentes

Debido a que los Ciberdelincuentes conocen bien acerca de las limitaciones que tienen cuando tratan de ingresar en una cuenta de otra persona que está protegida por autenticación de dos factores, típicamente lo que buscan es comunicarse con usted por teléfono o mensaje de texto, o crear cuentas falsas en redes sociales para que usted los contacte creyendo que son un proveedor confiable, y le solicitan algunos datos haciéndose pasar por su proveedor, luego, con esos datos intentan ingresar en su cuenta con la opción de “he olvidado mi contraseña” para que la plataforma del proveedor del servicio le envíe el código de seguridad a su teléfono, email o aplicación móvil; a continuación le dicen que ellos le han enviado un código de seguridad para verificar sus datos y confirmar su acceso o transacción, y que usted debe informarles dicho código por la llamada o por un mensaje (por ejemplo vía WhatsApp); como usted cree que realmente son personal de su proveedor de servicios, al recibir el código se los informa y con eso toman posesión de su cuenta en línea, cambian sus datos incluyendo su contraseña y le secuestran la cuenta haciendo con ella lo que desean, mientras que usted sufre las consecuencias.

Para evitar este tipo de engaños es muy importante que usted siga los consejos de seguridad que incluimos en nuestro artículo previo sobre ¿Cómo protegerse de la delincuencia tecnológica o ciberdelincuencia?

Esperamos que este artículo haya sido de utilidad para usted y que, si ya es cliente de TecnoSoluciones.com, active la seguridad de dos factores en las diversas plataformas que le proveemos.